13 février 2025

Un poste informatique lent peut avoir un impact sur la productivité de vos collaborateurs. C’est pourquoi, il est important de comprendre les causes et d’entreprendre des actions pour améliorer ses performances…

5 novembre 2024

Faire un état des lieux de son système d’information permet de déceler des éventuels dysfonctionnements et ainsi mieux prévenir les risques en matière de cybersécurité…

5 septembre 2024

Découvrez en infographie l’évolution des liens Internet, depuis les années 90 et jusqu’à aujourd’hui…

3 septembre 2024

Vous en avez sûrement entendu parler, le réseau cuivre va disparaitre d’ici 2030. Mais il est désormais temps de laisser la place aux liens fibre qui sont beaucoup plus puissants et moins énergivores…

21 mai 2024

A l’air du digital et de la dématérialisation, toutes les entreprises sont concernées par la sécurité informatique. Une attaque dans votre système d’information peut mettre en péril votre activité.

C’est pourquoi il est important d’auditer votre système d’information pour prévenir les risques de sécurité…

25 septembre 2023

Vous en avez sûrement entendu parler, le réseau cuivre va disparaitre d’ici 2030. Mais il est désormais temps de laisser la place aux liens fibre qui sont beaucoup plus puissants et moins énergivores…

6 février 2023

Alors que les attaques malveillantes augmentent, des solutions de plus en plus poussées existent pour anticiper les risques. L’email étant le premier vecteur de danger, Trend Micro a développé la technologie XDR…

12 janvier 2023

Vous en avez sûrement entendu parler, le gouvernement a annoncé des risques de coupures électriques programmées sur le réseau national cet hiver. Quels sont les gestes à adopter en cas de délestage ? Comment assurer la continuité d’activité de votre entreprise dans ce contexte…

5 décembre 2022

Ordinateurs, logiciels, téléphones, objets connectés… il suffit d’un appareil qui ne soit pas mis à jour pour que votre système d’information s’expose à une faille de sécurité.

15 novembre 2022

Collaboration, productivité, mobilité, sécurité, flexibilité… Les avantages de Microsoft 365 pour les entreprises sont indéniables…

7 novembre 2022

La meilleure façon d’éviter les ransomwares et de connaitre les mesures préventives pour les appliquer dans votre entreprise.

Voici nos conseils pour se prémunir des ransomwares…

18 octobre 2022

L’augmentation des quantités de données, la complexité des infrastructures, les connexions multiples à votre entreprise sont des facteurs de risques. C’est pourquoi, il est important de réfléchir à un Plan de Reprise d’Activité pour anticiper les incidents.

3 octobre 2022

L’hameçonnage (ou phishing en anglais) est une arnaque incitant la victime à fournir des informations personnelles (compte d’accès, mot de passe, données bancaires…

24 mai 2022

Le Wifi devient une utilisation majeure dans les entreprises avec une utilisation accrue des salariés et les objets connectés gourmands en Wifi. C’est pourquoi, la mise en place d’un réseau wifi entreprise dit « Corporate » doit être privilégié dans vos locaux…

10 mai 2022

Découvrez à travers cette animation les avantages et les nombreuses possibilités qu’offre Microsoft Teams. Consultez notre page dédiée à notre solution AURAcom Teams.

8 mars 2022

Avec la digitalisation des entreprises, les cyberattaques augmentent. Mettre en place une politique de sécurité dans votre société n’est plus suffisant face aux évolutions des attaques.

C’est pourquoi le terme de « cyber-résilience » a émergé depuis 2020…

15 juin 2021

Ces derniers mois, l’utilisation de Microsoft Teams en entreprise a considérablement augmenté avec la mise en place du télétravail. Mais pourquoi un tel engouement pour cette plateforme collaborative ?

Est-ce réellement un outil facilitateur du télétravail ? Voici 5 raisons d’utiliser Microsoft Teams dans votre entreprise…

18 novembre 2020

Aujourd’hui, la mise en place du télétravail est indispensable pour votre entreprise. Mais, pour que vos collaborateurs puissent travailler dans les meilleures conditions de sécurité et de productivité, il convient de se poser les bonnes questions. Voici quelques conseils pour mettre en place le télétravail sereinement dans votre entreprise.

16 juillet 2020

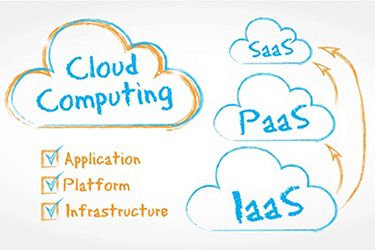

Le mode SaaS (Software as a Service) est un modèle de services permettant aux entreprises de s’abonner à des logiciels situés dans le Cloud, en passant par Internet. Chaque logiciel est hébergé sur l’infrastructure de l’éditeur ou du fournisseur du service.

A travers cet article, découvrez le fonctionnement du mode SaaS, ainsi que les avantages et les inconvénients de son usage.

12 juin 2020

Microsoft 365 Business (anciennement Office 365 Business) est conçue spécialement pour les entreprises jusqu’à 300 utilisateurs.

Cette suite bureautique et collaborative dans le Cloud est incontournable pour les entreprises, et encore plus aujourd’hui avec le besoin croissant du télétravail. Voici un comparatif des versions Microsoft 365 Business Basic et Microsoft 365 Business Standard.

10 décembre 2019

Avec la fin du RTC planifiée pour 2023 et la démocratisation de la VoIP, de plus en plus d’entreprises souhaitent remplacer leur PABX par un IPBX. Néanmoins, il existe plusieurs solutions pour mettre en place un IPBX. Quels sont les avantages et les inconvénients de chacune ? Quelle est l’offre qui répond le mieux à votre problématique d’entreprise ?

29 janvier 2019

La téléphonie, outil indispensable pour communiquer, échanger et acquérir de nouveaux clients en entreprise, n’a cessé d’évoluer depuis son invention en 1876. Comment a-t-elle révolutionné nos modes de communication ? ToIP, Centrex, communications unifiées, comment tirer parti au mieux de ces bonds technologiques ?

15 novembre 2018

Obsolète, trop coûteux à maintenir, risque de panne élevé … Le RTC – Réseau Téléphonique Commuté – va progressivement disparaitre au profit du réseau IP, déjà bien ancré depuis quelques années.

2 octobre 2018

On entend beaucoup parler du SD WAN et de ses qualités. Il est régulièrement comparé au MPLS, son précurseur historique. Mais, la technologie SD WAN, c’est quoi ? Quels sont ses avantages et ses inconvénients ? Et quels sont ceux du MPLS ? Quelle est la bonne réponse à votre problématique d’entreprise ?

5 juillet 2018

Les besoins en très haut débit deviennent cruciaux. Néanmoins, il n’est pas toujours simple de s’y retrouver parmi toutes les offres de fibre optique proposées. AURAneXt vous propose un tour d’horizon des technologies FTTH, FTTE et FTTO, afin de vous aider à les comprendre et à faire le bon choix pour votre entreprise.

18 mars 2018

Pour répondre aux exigences de continuité et de qualité de service, il existe différentes typologies de Cloud : IaaS (Infrastructure as a service), PaaS (Platform as a service), SaaS (Software as a service).

23 novembre 2017

Les nouveaux usages et besoins des entreprises : augmentation du nombre de sites, nomadisme, mobilité des employés, nécessitent la mise en place de réseaux innovants type MPLS ou VPN IPSec.

Quels sont les avantages de ces technologies et leurs différences

18 octobre 2017

En tant que PME/ETI, posséder une stratégie de sauvegarde efficace est primordiale ! Acte malveillant, sinistre dans l’entreprise, matériel en panne… En suivant la règle 3-2-1, vous avez la garantie d’avoir un maximum de sécurité pour protéger vos données

16 mai 2017

Bien que les cas de ramsomware sont rares, la cyberattaque WannaCry de ce weekend montre que le danger est toujours présent. Pour rappel, le ransomware est un malware qui s’installe à votre insu sur votre ordinateur (via un mail type phishing). Il chiffre vos fichiers et vous réclame ensuite une rançon.

10 janvier 2017

Depuis fin mai, AURAneXt a migré les centaines de VMs de ses clients sur une technologie de stockage HPE 3PAR, (sans augmentation du coût des contrats).

Ce type de baie SAN permet de créer des environnements virtuels et supporte des infrastructures IT hybrides avec des performances multipliées par 10, par rapport aux meilleures baies non full SSD.

23 mars 2016

Depuis mi-février, un nouveau ransomware est apparu : Locky Ransomware. Ce dernier est distribué par des emails malicieux avec une pièce jointe Word invoice.

1 mars 2016

La menace des ransomwares (rançongiciels) est toujours très présente et de nouvelles versions sortent régulièrement. Il y a en ce moment une vague très importante d’e-mail contenant des pièces jointes dangereuses.

23 février 2016

Le développement de nouvelles technologies, la connexion permanente des postes à Internet, le développement de la mobilité et la multiplication des échanges interentreprises rendent le système d’informations vulnérable.

La politique de sécurité et les services associés doivent répondre à 5 critères.

19 janvier 2016

Protéger les données de votre système d’information passe par une politique de sécurité efficace. Et l’authentification au moyen d’un mot de passe et d’un identifiant en fait partie !

En tant qu’entreprise, il est important d’intégrer à votre politique de sécurité, une politique de mot de passe reposant sur des bonnes pratiques que les utilisateurs doivent appliquer.

9 avril 2015

Cryptolocker est un virus qui se propage sous forme de pièce jointe dans les emails. Une fois contaminé, ce virus crypte vos fichiers en local et sur vos partages réseaux. Le but étant de demander une rançon contre un décryptage.

Le seul moyen de récupérer les fichiers cryptés est de s’appuyer sur une sauvegarde.

19 mars 2015

Attention, si vous utilisez encore Windows Server 2003 et Exchange 2003, Microsoft mettra fin définitivement au support Windows Server 2003 et Exchange 2003 le 14 juillet 2015.

28 juillet 2014

Agilité, flexibilité, réduction des coûts, mobilité, productivité… Les avantages du Cloud sont nombreux et offrent de formidables opportunités pour les entreprises. Mais avant de contractualiser une prestation Cloud, il faut se poser les bonnes questions.

En effet, cette transition vers le Cloud peut comporter des risques juridiques en matière de confidentialité et de sécurité des données qu’il est bon de connaître.

28 juillet 2014

Pour protéger votre entreprise et encadrer ces nouveau usages, il convient de mettre en place une charte informatique qui doit être connu et appliqué par l’ensemble de vos collaborateurs.

Cette charte permet de maîtriser les risques liés à l’utilisation du système d’information par les salariés, les visiteurs, les stagiaires, les prestataires de service, sans nuire aux liberté individuelles et collectives.

28 juillet 2014

Avec la convergence des outils de communication, les entreprises ont besoin d’avoir un datacenter adapté à leurs utilisations.

Partage des ressources, disponibilité et réactivité, automatisation des tâches et gestion des pics de charges… Comment concilier toutes ses priorités pour avoir un datacenter moderne?

24 février 2014

En cette période de crise économique, le marché du Cloud croît d’année en année et les PME encore frileuses il y a quelques années sur les solutions Cloud, regardent d’un nouvel œil et y voient de réelles opportunités. Le Cloud se démocratise de plus en plus.

28 novembre 2013

D’après une étude de Parallels, les PME françaises vont se tourner de plus en plus vers des services cloud avec un taux de croissance annuel moyen de 19% sur les trois prochaines années.

7 octobre 2013

A compter du 8 avril 2014, Microsoft mettra fin au support technique de Windows XP et cessera les mises à jour de sécurité.

Les entreprises sous cet OS doivent être alertées des risques de sécurité qu’ils encourent. Une migration vers une version plus récente de Windows est vivement conseillée.

13 juin 2013

L’informatique et Internet ont changé considérablement nos manières de vivre et de travailler. Nous l’utilisons aussi bien dans la vie courante qu’au travail. C’est pourquoi, il est important de mettre en place des protections pour les informations confidentielles, les données et le réseau informatique.

11 juin 2013

Aastra, acteur majeur du marché des communications d’entreprises, a réalisé une étude en début d’année auprès des responsables informatiques sur leurs dépenses IT de 2013.

A cause du contexte économique, on constate que les entreprises de 100 à 500 salariés vont globalement stabiliser ou réduire leurs dépenses IT en 2013.

11 juin 2013

L’informatique mobile est aujourd’hui une réalité dans l’entreprise et elle concerne aussi bien les grandes que les petites entreprises.

Grâce à la mobilité, les utilisateurs sont plus productifs, mais cela implique un changement d’organisation non négligeable qu’il faut prendre en compte.

26 mars 2013

Avec l’essor de la mobilité au travail, du BYOD, les besoins en WLAN augmentent considérablement.

En effet, les salariés sont sans cesse connectés, que ce soit avec des appareils personnels ou professionnels, et il faut savoir que les appareils sans fil émettent en continu, même sans être connectés.

19 février 2013

D’après une enquête de l’Institut Ipsos, les PME ne sont pas encore véritablement équipés pour développer le travail collaboratif et le nomadisme dans leur société.

19 février 2013

Cinq grandes tendances se profilent en 2013 pour les entreprises : le Cloud, la sécurité, la mobilité, les machines connectées et les réseaux intelligents.

Les entreprises vont investir de plus en plus dans les nouvelles technologies pour gagner en productivité et satisfaire les nouvelles attentes de leurs clients ou de leurs collaborateurs.

19 février 2013

Office 2013 s’adapte à tous les écrans (PC, tablettes, téléphone), est optimisé pour Windows 8 et fournit les outils professionnels de collaboration et de productivité dont les entreprises ont besoin.

Optimisé pour le Cloud, déploiement facile, niveau de sécurité élevé, Office 2013 permet de consulter de n’importe où, les données de l’entreprise.

26 novembre 2012

Windows 8 est la nouveauté 2012 dans le secteur IT avec un système d’exploitation multiforme. Ce nouvel OS bouscule les habitudes des entreprises en franchissant le pas vers l’ère mobile !

26 novembre 2012

Depuis le 6 juin 2012, IPv6 a fait son apparition dans le monde du Web, succédant à IPv4. Le protocole utilisé jusque-là était IPv4 codé en 32 bits (exemple : 192.168.0.1) mais dans quelques temps, les 4 milliards d’adresses IPv4 seront utilisées

26 novembre 2012

Windows 7 Professionnel pour les PME-PMI combine innovation et performance. Il fonctionne simplement, comme vous le souhaitez, pour vous permettre de vous concentrer sur l’essentiel : votre entreprise !

18 septembre 2012

Tourné vers le Cloud, le nouvel OS offre une multitude de nouvelles fonctionnalités qui met l’accent sur la virtualisation. Windows Server 2012 pourrait se décrire en deux mots : virtualisation et simplicité.